È difficile che non abbiate sentito parlare di Temu negli ultimi mesi, il web è infatti pieno di annunci, video e sponsorizzazioni che mettono in bella mostra promozioni a dir poco incredibili; l’ecommerce cinese è approdato prima negli Stati Uniti nel 2022 e poi anche nel Vecchio Continente quest’anno, ma non commercializza in Cina. Potrebbe essere stato questo piccolo dettaglio a spingere Grizzly Research a voler indagare più a fondo sulla piattaforma, in particolare sulle applicazioni mobili di Temu, arrivando ad asserire che il tutto potrebbe essere semplicemente uno spyware ben mascherato. Vediamo insieme qualche dettaglio.

Segui TuttoTech.net su Google Discover

L’app di Temu sarebbe in grado di ottenere diversi dati degli utenti e inviarli in Cina

Grizzly Research è una società di analisi di New York che si occupa di indagare sulle imprese che tentano di mascherare alcuni aspetti negativi delle loro attività, la società vanta al suo interno esperti contabili, economisti e ingegneri, ma ha anche degli investigatori privati che operano in Cina, così da poter svolgere indagini direttamente in loco.

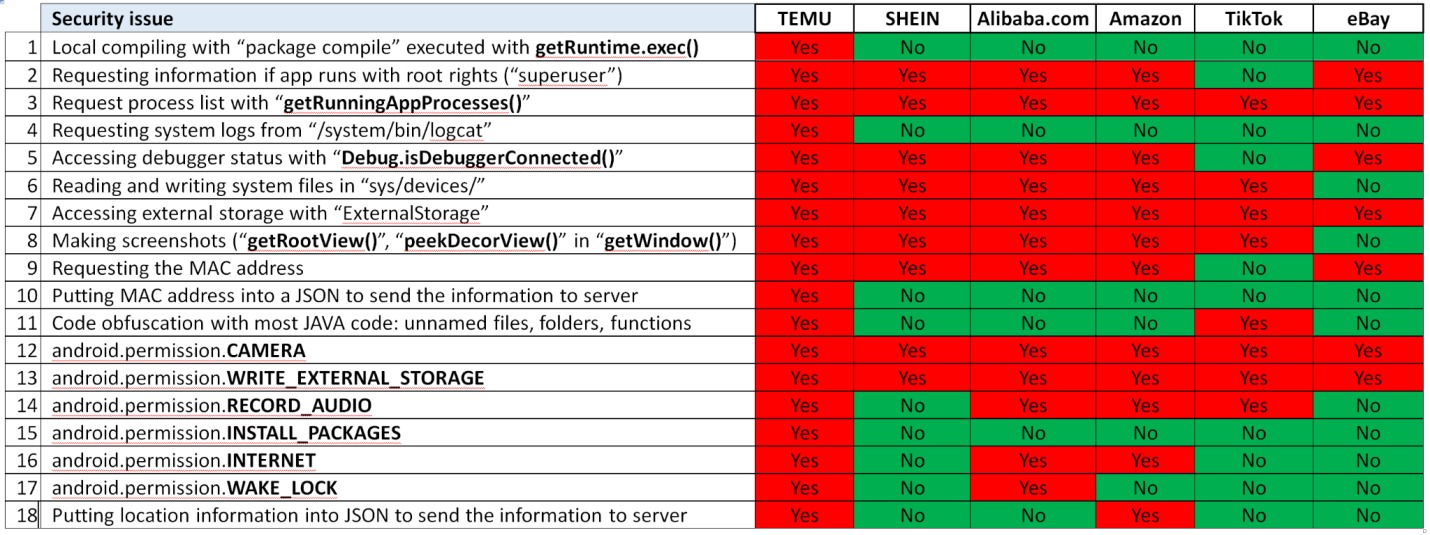

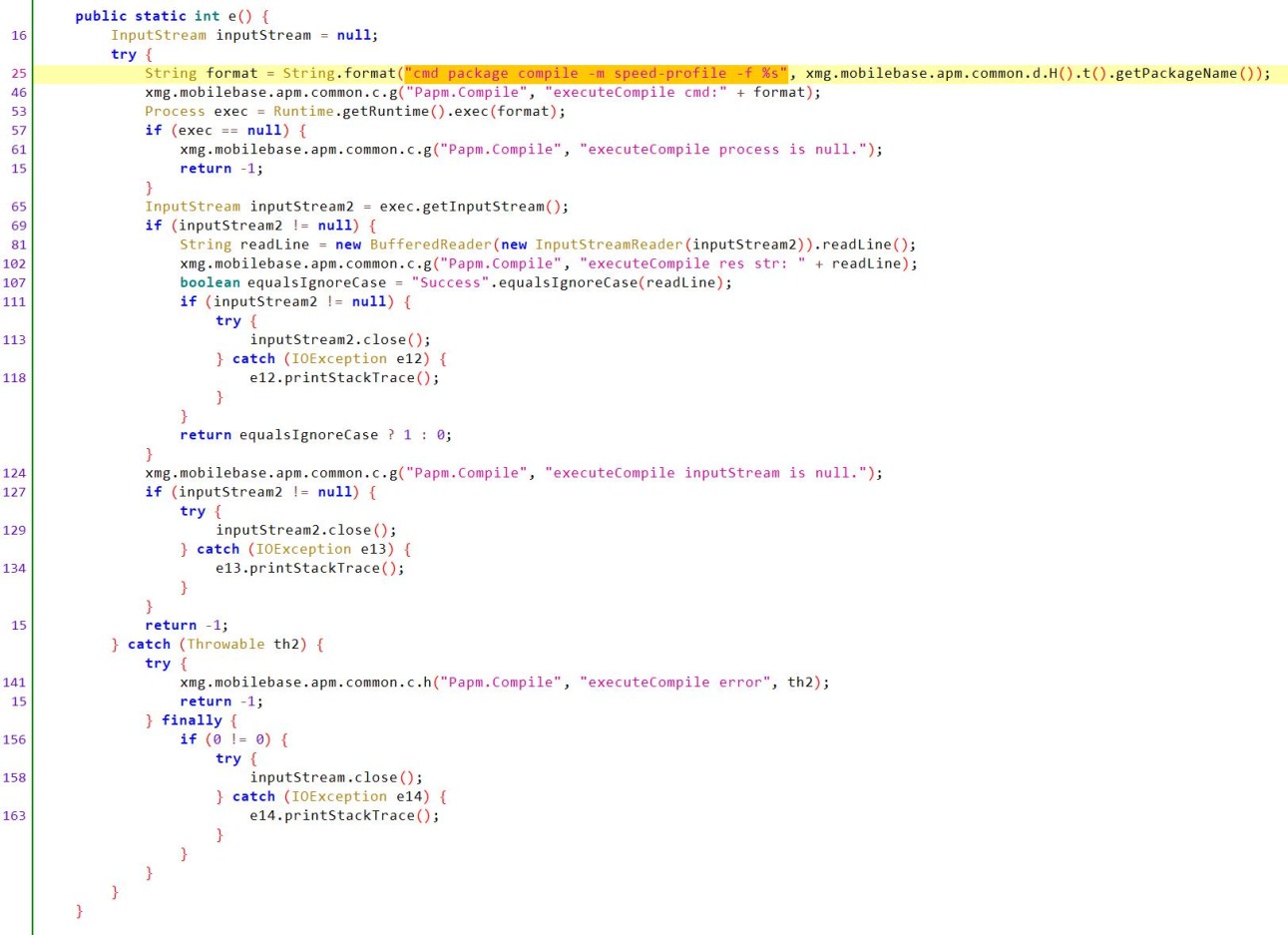

La società, condotte le proprie indagini, ha pubblicato un rapporto che mette in evidenza la presunta pericolosità dell’app Temu, che sarebbe il software con malware e spyware più pericoloso attualmente in circolazione: nello specifico i tecnici informatici avrebbero rivelato una serie di 18 gravi vulnerabilità nell’applicazione Android, tra queste persino la possibilità di scaricare in autonomia software da fonti sconosciute, nonché di creare ed eseguire in maniera arbitraria codice direttamente sul dispositivo.

Per chi non lo sapesse, Temu è di proprietà della società di e-commerce cinese PDD Holding, la stessa che dal 2015 gestisce l’e-commerce Pinduoduo; l’applicazione di Pinduoduo ha già avuto alcuni problemi con il Google Play Store in passato ed è interessante notare come ci siano diverse analogie con il funzionamento sotto banco dell’app Temu.

Secondo Grizzly Research le due applicazioni sarebbero state appositamente sviluppate con l’ausilio di 100 ingegneri informatici, il cui compito era quello di scovare diverse vulnerabilità nelle personalizzazioni OEM Android dei produttori di telefoni, così da poterle sfruttare per estrapolare i dati personali degli utenti.

Ad oggi secondo il rapporto l’app di Temu sarebbe in grado di:

- avere accesso ai log di sistema di Android

- capire se è in esecuzione con permessi di root

- leggere e scrivere nella cartella di sistema sys/devices

- catturare screenshot

- registrare audio

- accedere alla fotocamera

- creare un file JSON con i dati della posizione dell’utente

- ottenere informazioni su i file presenti sul dispositivo dell’utente

Il software sarebbe dunque in grado di avere il completo accesso al dispositivo su cui è installato, potendo raccogliere letteralmente qualsiasi tipologia di file e inviarla ai server in Cina; se questo non fosse sufficiente, l’app di Temu può anche creare da sola un nuovo programma che non sarebbe rilevabile dalle scansioni di sicurezza, né prima dell’installazione né dopo.

L’applicazione per Android inoltre non riporta chiaramente i permessi richiesti dall’app, alcuni dei quali si palesano all’improvviso in contesti poco chiari, come le richieste di accesso alla posizione tramite GPS quando si vuole utilizzare la fotocamera per inquadrare un prodotto.

Per quanto riguarda la situazione dell’app Temu per iOS la situazione è meno chiara, il rapporto si limita infatti a evidenziare come siano state disabilitate le restrizioni della funzionalità App Transport Security (ATS), che di base fa in modo che gli URL usino il protocollo HTTPS, inoltre il codice binario utilizzerebbe API non sicure.

Secondo le analisi condotte da Grizzly Research il modello di business di Temu sarebbe insostenibile, visto che la società sembra perdere in media 30 dollari per ogni ordine tra costi di spedizione e marketing, il tutto dunque sarebbe indirizzato non al settore teoricamente di riferimento, quanto più a pratiche di hacking e furto di dati nei confronti degli utenti.

Potrebbe interessarti anche: Attenti ai malware: ecco le 47 campagne che coinvolgono anche l’Italia

I nostri contenuti da non perdere:

- 🔝 Importante: Con Zepp OS 6 l'allenamento ibrido diventa un sistema

- 💰 Risparmia sulla tecnologia: segui Prezzi.Tech su Telegram, il miglior canale di offerte

- 🏡 Seguici anche sul canale Telegram Offerte.Casa per sconti su prodotti di largo consumo