Negli ultimi giorni si è tornati a parlare, spesso con toni piuttosto allarmanti, della sicurezza delle infrastrutture critiche italiane, con un caso che coinvolge direttamente la Basilica di San Marco a Venezia e l’intero sistema di protezione idraulica dell’area circostante, da sempre uno dei simboli più riconoscibili e delicati del nostro Paese. Secondo quanto emerso da diverse analisi di threat intelligence e dalle rivendicazioni degli stessi attori coinvolti, un gruppo di hacker noto come Infrastructure Destruction Squad (o Dark Engine) avrebbe infatti ottenuto accesso ai sistemi di gestione anti-allagamento, arrivando persino a metterlo in vendita online.

Come spesso accade in questi contesti, è bene partire dal principio e cercare di ricostruire con ordine quanto successo, anche perché la vicenda, tutt’altro che conclusa, presenta ancora diversi punti poco chiari, nonché implicazioni potenzialmente molto rilevanti.

Indice:

Un accesso root venduto a 600 dollari

Tutto ruota attorno a un messaggio comparso il 7 aprile scorso su canali Telegram monitorati dagli esperti di sicurezza: il gruppo di hacker rivendica di aver preso il controllo del “Sistema di Riduzione Rischio Allagamento” collegato all’area di Piazza San Marco, arrivando a offrire un presunto accesso root al prezzo di appena 600 dollari.

Una cifra che, come molti di voi avranno già intuito, appare decisamente anomala se rapportata al valore strategico dell’infrastruttura, questo dettaglio infatti, lascia spazio a più interpretazioni: da un lato potrebbe trattarsi di un accesso limitato (magari confinato all’interfaccia HMI e non all’intera rete OT), dall’altro potrebbe essere una scelta deliberata per massimizzare la diffusione dell’accesso e amplificare il messaggio politico, piuttosto che ottenere un reale ritorno economico.

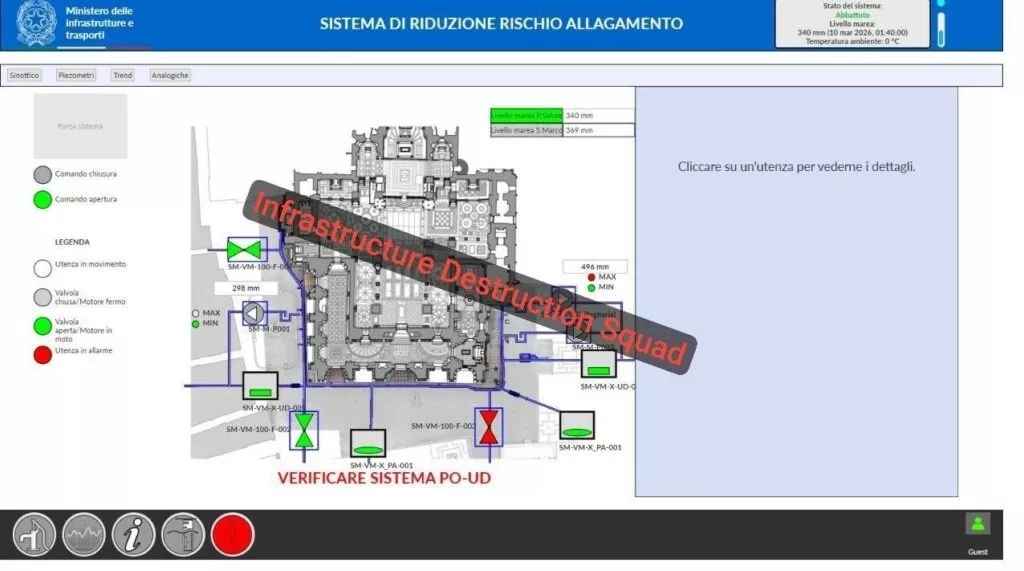

Gli screenshot condivisi dagli attaccanti mostrerebbero il pannello sinottico del sistema, con tanto di planimetrie dettagliate e stato delle valvole, elementi che, se confermati, suggerirebbero un accesso quantomeno concreto all’interfaccia di controllo.

4 x Xiaomi Smart Tag

Smart Tracker, compatibile con Apple Find My e Google Android Find Hub

Un attacco che parte da lontano (e forse da un errore banale)

Uno degli aspetti più interessanti riguarda la timeline dell’attacco. Analizzando i timestamp presenti nelle immagini diffuse, l’accesso iniziale risalirebbe alla notte del 10 marzo 2026, con gli hacker che avrebbero mantenuto la presenza nei sistemi per settimane prima di passare alla fase di divulgazione e monetizzazione.

Non si tratterebbe dunque di un attacco improvviso, ma di un’operazione pianificata e gestita nel tempo, probabilmente resa possibile da una combinazione di fattori: esposizione dell’interfaccia su internet, credenziali compromesse (o facilmente prevedibili) e, più in generale, una segmentazione non adeguata tra rete IT e OT.

Ed è proprio su questo punto che si stanno concentrando diversi analisti, le tecnologie OT (Operational Technology) utilizzate per controllare infrastrutture fisiche come pompe, valvole e sensori, risultano ancora oggi meno protette rispetto ai sistemi IT tradizionali, soprattutto quando basate su software obsoleti o non aggiornati.

Le rivendicazioni: “possiamo allagare tutto, ma non lo faremo”

Dal punto di vista comunicativo, il gruppo di hacker ha costruito una narrativa piuttosto chiara, non ci sarebbe l’intenzione immediata di causare danni, ma piuttosto di dimostrare la vulnerabilità delle infrastrutture italiane e utilizzare questa leva come pressione politica.

Nei messaggi diffusi si parla esplicitamente della possibilità di disattivare le paratoie, provocare allagamenti e perfino esercitare una forma di ricatto nei confronti del governo italiano. Dichiarazioni che, pur non essendo accompagnate da prove definitive di un controllo completo del sistema, contribuiscono ad alzare sensibilmente il livello di attenzione.

Allo stesso tempo, il target scelto rappresenta un elemento particolarmente significativo, non un impianto industriale o una rete energetica, ma un sito simbolico e turistico di primaria importanza, inserito nel cuore di Venezia.

Gli hacker sostengono di essere ancora dentro

Se già la prima fase dell’attacco aveva sollevato più di una preoccupazione, gli sviluppi successivi rendono il quadro ancora più complesso; il gruppo hacker ha infatti dichiarato, nei giorni successivi, di essere ancora presente all’interno dei sistemi, nonostante le verifiche e i test effettuati dopo l’incidente.

Secondo quanto riportato nei messaggi più recenti, gli attaccanti avrebbero mantenuto un accesso persistente e sarebbero in grado di rimanere nella rete compromessa per mesi, contestando apertamente le analisi tecniche che parlavano di un sistema isolato e già messo in sicurezza.

Si tratta, com’è facile immaginare, di affermazioni che vanno prese con cautela ma che, allo stesso tempo, non possono essere ignorate, soprattutto considerando il contesto e la crescente frequenza di attacchi mirati alle infrastrutture critiche.

Un caso emblematico per la sicurezza delle infrastrutture critiche

Al di là della singola vicenda, che dovrà essere chiarita nel dettaglio dalle autorità competenti, questo episodio rappresenta un campanello d’allarme piuttosto evidente. Le infrastrutture critiche, in Italia come nel resto del mondo, sono sempre più spesso al centro di operazioni informatiche, sia per finalità economiche sia, come in questo caso, per scopi ideologici e dimostrativi.

Proprio la combinazione tra sistemi fisici e digitali, tipica delle tecnologie OT, rende questi scenari particolarmente delicati: una vulnerabilità informatica infatti può tradursi in conseguenze reali sul territorio, con impatti potenzialmente significativi sulla sicurezza e sulla continuità operativa.

Non è dunque ancora chiaro quanto profondo sia stato (o sia tuttora) l’accesso degli hacker, né se le minacce siano concretamente realizzabili, ma appare evidente che il livello di attenzione su questi temi è destinato a rimanere molto alto ancora per diverso tempo.

- Booking.com hackerato: dati personali rubati, attenzione alle truffe online che potrebbero arrivare

- La Commissione Europea indaga su un attacco hacker ai suoi sistemi cloud

- Anthropic nei guai: un hacker avrebbe usato Claude per colpire il governo messicano

- Hasbro vittima di un attacco informatico: sistemi offline e settimane di disservizi in arrivo

I nostri contenuti da non perdere:

- 🔝 Importante: Recensione Octopus Energy dopo 2 anni: pro e contro

- 🚨 Vuoi un notebook gaming serio senza spendere troppo? MSI Cyborg 15 con RTX 5060 è la risposta

- 💰 Risparmia sulla tecnologia: segui Prezzi.Tech su Telegram, il miglior canale di offerte

- 🏡 Seguici anche sul canale Telegram Offerte.Casa per sconti su prodotti di largo consumo