Fra le novità che l’aggiornamento rilasciato ieri da Microsoft per Windows 10 include, vi è anche la chiusura di la falla di sicurezza CVE-2018-8140 che permetteva a Cortana l’esecuzione di comandi PowerShell anche con il computer bloccato.

Tale vulnerabilità poteva essere utilizzata per vari scopi nefasti, come il recupero di informazioni riservate, l’accesso a un dispositivo bloccato e l’esecuzione di codice anche dalla schermata di blocco.

La falla di sicurezza traeva beneficio forse della natura forse troppo utile di Cortana. Come hanno scoperto i ricercatori di McAfee, semplicemente digitando il termine “pas” Cortana avrebbe “utilmente” pubblicato molti dei file sul sistema che iniziano con quella frase.

Poiché Cortana fa affidamento sull’indicizzazione per le sue query, il risultato finale è che si potrebbe essere in grado di accedere a vari file di password e, a seconda che l’abbinamento sia stato eseguito rispetto al titolo o al contenuto del file, dettagli sul percorso completo del file o anche il contenuto del file.

Elevandoci di livello, la falla a Cortana permetteva degli attacchi più gravi fra cui un aumento dei privilegi di qualunque utente, portandoli fino al livello di “Amministratore”.

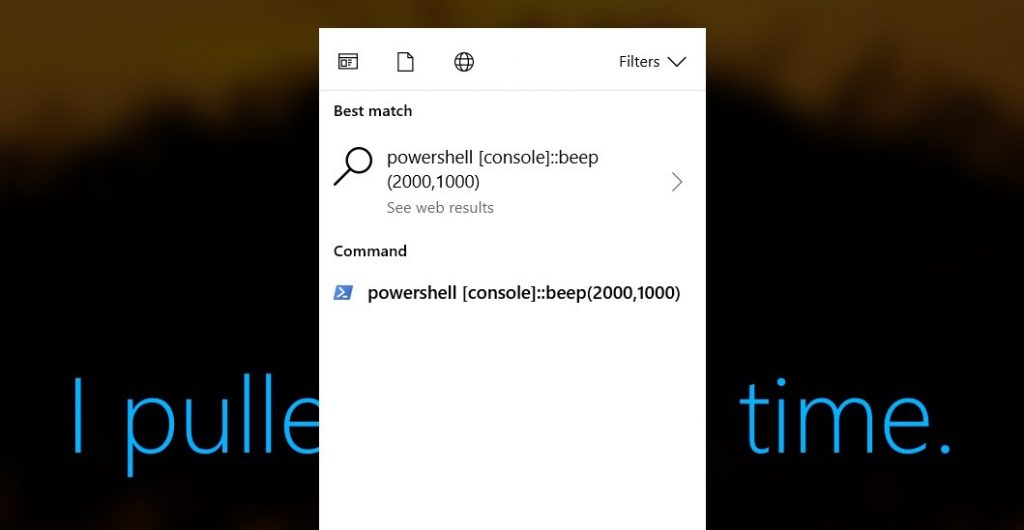

L’azienda di cybersicurezza ha anche fornito un’utile guida video su come funziona l’exploit. La sua utilità, tuttavia, non si limita alla modifica delle password e l’exploit può essere utilizzato per eseguire script PowerShell più potenti e dannosi direttamente dalla schermata di blocco, senza nemmeno bisogno di accedere.

Nel caso non aveste ancora eseguito l’aggiornamento di sistema mediante Windows Update, sappiate che la falla di sicurezza necessita che il malfattore abbia accesso diretto al computer.

I nostri contenuti da non perdere:

- 🔝 Importante: Recensione Roborock Saros 20: lavaggio a 100°, 36.000 Pa di aspirazione e cura nei dettagli

- 💰 Risparmia sulla tecnologia: segui Prezzi.Tech su Telegram, il miglior canale di offerte

- 🏡 Seguici anche sul canale Telegram Offerte.Casa per sconti su prodotti di largo consumo