I ricercatori della società di sicurezza IOActive hanno da poco scoperto una vulnerabilità che persiste da decenni nei processori AMD.

Il difetto di sicurezza definito “Sinkclose” consente potenzialmente agli hacker di eseguire il proprio codice nella modalità System Management Mode, la più privilegiata di un processore AMD e che in genere è una parte protetta del firmware.

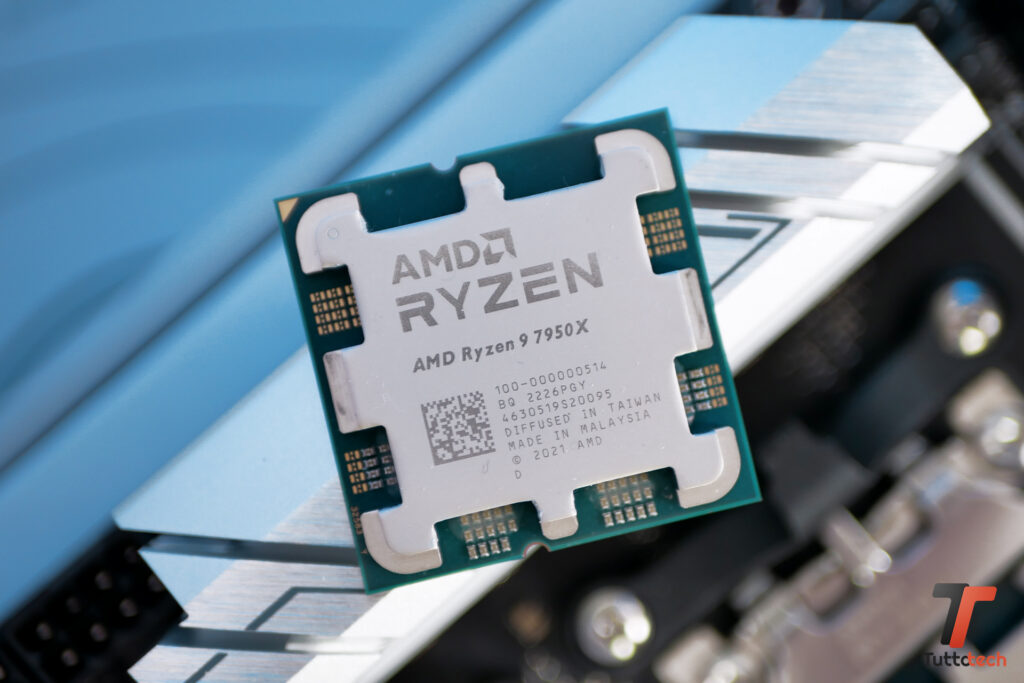

I ricercatori hanno anche notato che la criticità risale almeno al 2006 e che ha un impatto su quasi tutti i chip AMD, tuttavia per sfruttare appieno la falla, gli hacker avrebbero bisogno di un accesso approfondito a un PC o server basato su AMD.

Segui TuttoTech.net su Google Discover

Scoperto un bug di sicurezza potenzialmente catastrofico nei chip AMD

Difficilmente i malintenzionati si sporcano le mani per violare i sistemi domestici, ma potrebbero farlo per quelli governativi e in teoria il codice maligno potrebbe insinuarsi talmente in profondità nel firmware che sarebbe quasi impossibile da trovare, inoltre i ricercatori affermano che probabilmente sopravvivrebbe a una reinstallazione completa del sistema operativo.

AMD ha riconosciuto il problema e afferma di aver “rilasciato opzioni di mitigazione” per i prodotti dei data center e i prodotti Ryzen PC “con mitigazioni per i prodotti AMD embedded in arrivo a breve”. L’azienda ha anche pubblicato un elenco completo dei chip interessati.

AMD ha anche sottolineato quanto sarebbe difficile sfruttare questo exploit, affermando che sarebbe paragonabile all’accesso alle cassette di sicurezza di una banca dopo aver già bypassato allarmi, guardie, porte del caveau e altre misure di sicurezza.

Tuttavia IOActive afferma che gli exploit del kernel “esistono e sono disponibili per gli aggressori” e avverte che la rapidità di intervento è essenziale, aggiungendo che se le basi non sono sicure, l’intero sistema non è sicuro.

I nostri contenuti da non perdere:

- 🔝 Importante: Amazfit è pronta a lanciare Bip Max, ecco le indiscrezioni più interessanti

- 🚨 Vuoi un notebook gaming serio senza spendere troppo? MSI Cyborg 15 con RTX 5060 è la risposta

- 💰 Risparmia sulla tecnologia: segui Prezzi.Tech su Telegram, il miglior canale di offerte

- 🏡 Seguici anche sul canale Telegram Offerte.Casa per sconti su prodotti di largo consumo